Anubis Fidye Yazılımı: Verilerinizi Hem Şifreleyip Hem de Kalıcı Olarak Yok Eden Yeni Nesil Tehdit

Yeni Anubis fidye yazılımı, RaaS modeli ve veri silme (wiper) özelliğiyle kurumsal veriler için çifte tehdit oluşturuyor. Şifrelenen verileri kalıcı olarak yok ederek kurtarmayı imkansız hale getiren bu siber saldırıya karşı korunma yöntemlerini ve tehdidin tüm detaylarını öğrenin

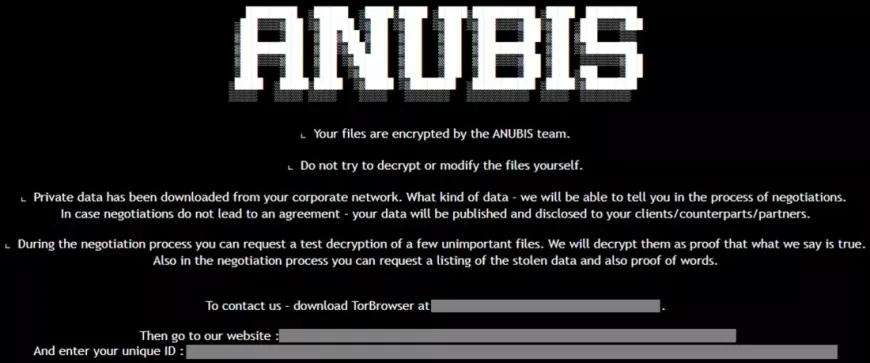

Siber güvenlik dünyasında fidye yazılımları, yıllardır kurumların ve bireylerin en büyük kabuslarından biri olmuştur. Verilerinizi şifreleyerek erişilmez kılan ve geri almak için yüklü miktarda fidye talep eden bu saldırılar, başlı başına yıkıcı bir etkiye sahiptir. Ancak şimdiye kadar, fidyeyi ödeyerek veya alternatif kurtarma yöntemleri kullanarak verileri geri alma umudu her zaman vardı. Siber suçlular, bu umudu da ortadan kaldırmayı hedefleyen çok daha tehlikeli bir yöntemle karşımıza çıkıyor: Anubis fidye yazılımı.

Yakın zamanda keşfedilen bu yeni nesil tehdit, sadece verileri şifrelemekle kalmıyor, aynı zamanda sahip olduğu "veri silici (wiper)" özelliği sayesinde dosyaları kalıcı olarak yok edebiliyor. Bu durum, Anubis'i fidye yazılımı evriminde endişe verici yeni bir basamak haline getiriyor ve veri kurtarmayı kelimenin tam anlamıyla imkansız kılıyor.

Anubis Nedir? Şifreleme ve Yıkımın Ölümcül Birleşimi

Anubis, siber suç dünyasında popüler bir iş modeli olan RaaS (Hizmet Olarak Fidye Yazılımı) platformu olarak faaliyet göstermektedir. Bu model, yazılım geliştiricilerinin saldırı aracını oluşturup, "ortak" olarak adlandırılan diğer siber suçlulara kiralamasına olanak tanır. Anubis'i diğerlerinden ayıran en kritik özellik, standart şifreleme rutinlerini dosya imha etme yeteneğiyle birleştirmesidir.

Saldırı gerçekleştiğinde, Anubis öncelikle kurbanın Windows sistemindeki değerli verileri güçlü bir algoritmayla şifreler. Ancak saldırıyı düzenleyen siber suçlu, bilinçli olarak "silme modunu" (wipe mode) aktif ederse, fidye yazılımı bu şifrelenmiş dosyaların üzerine anlamsız veriler yazarak onları kalıcı olarak bozar. Bu aşamadan sonra, fidye ödense bile dosyaların orijinal haline döndürülmesi teknik olarak mümkün değildir.

Tehdidin Kökeni: Sphinx'ten Anubis'e Evrim

Güvenlik araştırmacıları, Anubis'in izlerini ilk olarak Aralık 2024'te, Trend Micro tarafından analiz edilen ve "Sphinx" olarak adlandırılan bir prototipte buldu. İncelemeler, Sphinx ve Anubis'in temelde aynı kötü amaçlı yazılım olduğunu, aralarındaki temel farkın kurbanın sistemine bırakılan fidye notunun içeriği olduğunu gösterdi.

Anubis operasyonunun karanlık ağ (dark web) üzerindeki sızıntı sitesinde şimdilik sadece sekiz kurbanın listelenmesi, projenin henüz başlangıç aşamasında olduğunu düşündürüyor. Ancak uzmanlar, geliştiricilerin yazılımın teknik altyapısını mükemmelleştirdikten sonra, operasyonun "iş" tarafına odaklanarak hızla yaygınlaşabileceği konusunda uyarıyor.

Siber Suç Ekosistemi: Anubis'in Ortaklık Modeli

Anubis çetesi, operasyonunu büyütmek için yeraltı forumlarında aktif olarak yeni ortaklar arıyor. RaaS modelinin ne kadar organize olduğunu gösteren kâr paylaşım oranları ise şu şekilde:

-

Fidye Yazılımı Ortakları: Sisteme sızıp yazılımı çalıştıranlara, elde edilen fidyenin %80'i vaat ediliyor.

-

Veri Sızdırma Ortakları: Verileri çalıp sızdırmakla tehdit edenlere %60 pay veriliyor.

-

İlk Erişim Sağlayıcılar (IAB): Kurumların ağına ilk sızma işlemini gerçekleştirip bu erişimi satan aracılara %50 pay teklif ediliyor.

Neden Sadece Şifrelemekle Yetinmiyorlar? Veri Silme Stratejisinin Arkasındaki Psikolojik Baskı

Peki, siber suçlular zaten şifreledikleri bir veriyi neden bir de yok etmek istesin? Güvenlik uzmanlarına göre bu, tamamen psikolojik bir savaş taktiği.

-

Müzakere Şansını Ortadan Kaldırmak: Verilerin kalıcı olarak silinme tehdidi, kurbanın pazarlık yapma veya tehdidi görmezden gelme lüksünü elinden alır.

-

Acil Ödemeye Zorlamak: "Ya şimdi ödersin ya da verilerin sonsuza dek kaybolur" mesajı, şirketler üzerinde yoğun bir baskı yaratarak düşünmeden, hızlı bir şekilde ödeme yapmaya iter.

-

İntikam ve Kaos Yaratmak: Bazı saldırganlar için amaç sadece para değil, aynı zamanda hedeflerine maksimum zararı vermektir. Veri silme özelliği bu amacı mükemmel bir şekilde yerine getirir.

Anubis Nasıl Bulaşıyor ve Diğer Tehlikeli Yetenekleri

Anubis'in bir sisteme sızmak için kullandığı ana yöntem, güvenilir kaynakları (örneğin, iş ortakları, kargo şirketleri veya resmi kurumlar) taklit eden, özenle hazırlanmış oltalama (phishing) e-postalarıdır. Kurban, e-postadaki kötü amaçlı bir bağlantıya tıkladığında veya tehlikeli bir eki açtığında yazılım sisteme sızar.

Anubis, ana işlevlerinin yanı sıra şu tehlikeli yeteneklere de sahiptir:

-

Komut Satırı Programları Çalıştırma: Sistem üzerinde tam kontrol sağlamak için çeşitli komutları uzaktan yürütebilir.

-

Yetki Yükseltme: Standart kullanıcı haklarıyla sızdığı sistemde, yönetici (admin) haklarına erişerek daha fazla hasar verebilir.

-

Gölge Kopyaları Silme (Shadow Copy Deletion): Windows'un dosyaları kurtarmak için oluşturduğu otomatik yedekler olan gölge kopyaları silerek, sistemin kendi kurtarma mekanizmalarını devre dışı bırakır.

-

Güvenlik Yazılımlarını Devre Dışı Bırakma: Antivirüs ve diğer güvenlik duvarlarını etkisiz hale getirmeye çalışır.

Anubis Gibi Gelişmiş Tehditlere Karşı Kapsamlı Savunma Stratejisi

Trend Micro'nun da belirttiği gibi, verileri geri döndürülemez şekilde yok eden Anubis gibi tehditlere karşı en etkili savunma, proaktif ve katmanlı bir güvenlik yaklaşımıdır. İşte alınması gereken kritik önlemler:

-

3-2-1 Yedekleme Kuralı: Sadece yedekleme yapmak yetmez. Verilerinizin en az 3 kopyasını, 2 farklı medya türünde (örneğin, harici disk ve bulut) saklayın ve bu kopyalardan en az 1 tanesini fiziksel olarak farklı bir konumda (off-site) veya ağ bağlantısı olmayan (air-gapped) bir ortamda tutun.

-

Kullanıcı Eğitimi ve Farkındalık: Çalışanlarınızı oltalama e-postalarını, şüpheli bağlantıları ve bilinmeyen ekleri tanımaları konusunda düzenli olarak eğitin. Simülasyon saldırıları ile farkındalık seviyelerini test edin.

-

Gelişmiş E-posta Güvenliği: Kötü amaçlı yazılımları ve oltalama girişimlerini daha e-posta kutusuna ulaşmadan engelleyen gelişmiş e-posta filtreleme ve koruma çözümleri kullanın.

-

Ağ Segmentasyonu: Kurumsal ağınızı daha küçük ve izole alt ağlara bölün. Bu, bir saldırganın ağınıza sızması durumunda yanal hareketini kısıtlayarak tüm sisteme yayılmasını engeller.

-

En Az Yetki Prensibi: Her kullanıcının ve sistemin, sadece işini yapması için gerekli olan minimum yetkilere sahip olmasını sağlayın. Bu, bir hesabın ele geçirilmesi durumunda verilebilecek zararı sınırlar.

-

Sürekli Güncelleme ve Yama Yönetimi: İşletim sistemlerinizi, uygulamalarınızı ve güvenlik yazılımlarınızı daima güncel tutarak bilinen güvenlik açıklarını kapatın.

-

Olay Müdahale Planı: Bir saldırı gerçekleştiğinde ne yapılacağını adım adım belirleyen bir plana sahip olun. Bu plan, hasarı en aza indirmek ve operasyonları en kısa sürede normale döndürmek için hayati önem taşır.

Proaktif Olmak Artık Bir Seçenek Değil, Zorunluluk

Anubis fidye yazılımı, siber tehdit manzarasında önemli ve tehlikeli bir evrimi temsil etmektedir. Veri kurtarma olasılığını ortadan kaldıran yıkıcı yetenekleri, onu geleneksel fidye yazılımlarından çok daha korkutucu bir hale getiriyor. Bu yeni gerçeklik karşısında, reaktif güvenlik önlemleri artık yeterli değildir. Kurumların ve bireylerin, Anubis gibi tehditlere karşı tek gerçek savunmasının önleme, hazırlıklı olma ve dirençlilik üzerine kurulu proaktif bir siber güvenlik stratejisi olduğunu anlaması kritik bir zorunluluktur.

Tepkiniz Nedir?

Beğen

0

Beğen

0

Beğenme

0

Beğenme

0

Aşk

0

Aşk

0

Eğlenceli

0

Eğlenceli

0

Sinirli

0

Sinirli

0

Üzgün

0

Üzgün

0

Vay

0

Vay

0